SZKOLENIA DLA PRACOWNIKÓW ADMINISTRACJI PUBLICZNEJ, KORPORACJI, FIRM, PODMIOTÓW SEKTORA PRYWATNEGO

SZKOLENIE ZAKOŃCZONE …

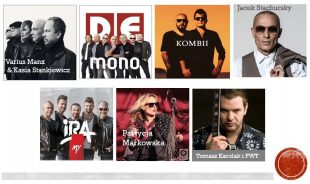

KAMERALNYM KONCERTEM ZNANEGO ARTYSTY MUSICART!

SZKOLENIA W FORMIE STACJONARNEJ ORAZ LIVE – ONLINE!

![]()

Świadomość i informacje, jakie zdobędą pracownicy podczas szkolenia ochronią ich, ich miejsce pracy, |

Szkolenia dedykowane są dla jednostek administracji publicznej – rządowej (centralnej, terenowej) i samorządowej – dla placówek oświatowych, służby zdrowia, instytucji kultury oraz dużych i małych przedsiębiorstw, banków, korporacji.

Epidemia koronawirusa wpływa na życie codzienne nas wszystkich. Odbija się nie tylko na zdrowiu i sposobie funkcjonowania społeczeństwa, ale też na psychice obywateli. Izolacja, strach, napięcie i niepewność wzmagają frustrację. Taka sytuacja ma bezpośredni wpływ na jednostki, których nieumiejętność radzenia sobie może powodować wzrost agresji, której mogą dać upust. Nie znamy ludzi, którzy do nas przychodzą. Pracownicy państwowych instytucji, czy firm, gdzie obsługuje się bezpośrednio Klienta, często są na „pierwszej linii ognia” niezadowolonych interesantów.

NIE IGNORUJMY TEGO, ZADBAJMY O SWOJE BEZPIECZEŃSTWO!

ZOBACZ KONIECZNIE TEN FILM:

Szkolenia prowadzone są przez najlepszych specjalistów w Polsce. Są to eksperci, szkoleniowcy, którzy pracują dla rządowych jednostek specjalnych, banków oraz największych spółkach skarbu państwa (opisy sylwetek w dalszej części…).

TO NIE SĄ TYPOWE WYKŁADY, TO JEST SHOW, KTÓREGO ELEMENTY ZAPAMIĘTA KAŻDY!!!!

W naszych szkoleniach stawiamy na aspekty praktyczne, naukę odruchów i poznanie podstawowych zasad, którymi każdy powinien się kierować w ekstremalnej sytuacji.

KTO NIE ĆWICZYŁ TEN NIE UMIE, dlatego kładziemy nacisk na zajęcia typu PERFORMANCE. Wiemy, że teorii i „suchych” wykładów nikt tak dobrze nie zapamięta, jak sytuacje, gdzie wchodzą spore emocje. Aranżujemy konkretne sytuacje zagrożenia, wciągamy w akcję słuchaczy, po to, aby uczestnicy czynnie brali udział w szkoleniu.

![]()

STAWIAMY NA BEZPIECZEŃSTWO KOBIET!!!

To u nas dowiedzą się od najlepszych, co powinno się zrobić po wejściu do samochodu i co każda kobieta w aucie mieć powinna, o podstawowych zasadach poruszania się po nieoświetlonych ulicach, jak się zachować, kiedy sprawca chce doprowadzić do gwałtu, czy grozi nożem (w małych pomieszczeniach jak np. winda). Blok dedykowany dla grup, w których przeważają kobiety.

TO NIE SĄ SZKOLENIA Z SAMOOBRONY- na to 2 h nie starczy!

SZKOLENIE PODSTAWOWE- OGÓLNE ZA ZAKRESU SZEROKO POJĘTEGO BEZPIECZEŃSTWA

Szkolenie podstawowe dedykowane jest dla rożnych grup zawodowych. Czas trwania do 2h, koncert trwa około 45 minut.

![]()

Najważniejsze zagadnienia na szkoleniu ogólnym:

Cz.1- TWOJE BEZPIECZEŃSTWO W SIECI- OMÓWIENIE ZAGROŻEŃ DLA PRACOWNIKÓW SEKTORA PAŃSTWOWEGO/ LUB BIZNESOWEGO

W dobie Internetu i rozwoju technologii w ostatnich latach wykształcił i rozwinął się również terroryzm w sieci, poruszymy najważniejsze aspekty z zakresu bezpieczeństwa w sieci i cyber- social bezpieczeństwa- czyli jak nie dać się złapać w pułapki Internetu. Wykradzione zdjęcia z sieci, wykorzystanie danych zawartych w profilach social, podszywanie się / kradzież tożsamości, szantaże, stosowane socjotechniki do pozyskania danych wrażliwych i informacji w celu uzyskania danych nieuprawnionych (wykorzystanie empatii kobiet). Uzmysłowimy, jak ważne dla urzędniczki/ urzędnika państwowego/ nauczycieli/ pracowników różnych firm jest osobiste BEZPIECZEŃSTWO W SIECI. Pokażemy jak łatwo można wykorzystać do szantażu profile w mediach społecznościowych. ZAPOBIEGAJ, ABY NIE STAĆ SIĘ CELEM SZANTAŻU! My pokażemy jak!

CZ. 2-TERROR I TERRORYZM KRYMINALNY W BUDYNKACH UŻYTECZNOŚCI PUBLICZNEJ/ W BUDYNKACH FIRM, CZY KORPORACJI

Napad z bronią w miejscu pracy, strzelanina w miejscu pracy- co robić, jak się zachować, kiedy strach paraliżuje (postawa bezpieczna), agresywny interesant/ rodzic- sztuka rozmowy, negocjacji i tego, czego absolutnie nie robić, street survival- czyli czego nie robisz, aby chronić siebie i swoich bliskich oraz bezpieczeństwo kobiet (jeśli audytorium stawowi ich większość),czyli profilaktyka zachowania w obszarze zurbanizowanym, niebezpieczeństwa nocą. To nie są szkolenia z samoobrony, to szkolenie jest o tym jak się bronić, kiedy samoobrony nie znamy.

CZ. 3- KONCERT KAMERALNY 45 MIN. z wybranym artystą Musicart.

SZKOLENIE TEMATYCZNE- PROFILOWANE

Jeśli poczuli Państwo, że istnieje potrzeba szerszej analizy zagrożeń i wyszkolenia kadry w zakresie bezpieczeństwa, zaproponujemy Państwu drugi typ szkoleń, które odbywają się już w konkretnych miejscach codziennej pracy urzędnika/ nauczyciela/ pracownika. Będzie to szkolenie indywidualnie skrojone i dostosowane dla Państwa przez najlepszych specjalistów w odniesieniu do potrzeb konkretnej placówki- np. konkretnej wybranej grupy, (np. sztab kryzysowy, ochrona budynku, dział kas, obsługa klienta itd.). W szkoleniu sprofilowanym mają Państwo do wyboru szereg bloków tematycznych, czas szkolenia, ilość tematów i określenie potrzeb będą wytycznymi do indywidualnej potrzeby. MOŻLIWY JEST TEŻ AUDYT miejsca pracy Pracowników, prezentacja możliwych zagrożeń i zabezpieczeń, zajęcia dla kadry na terenie Urzędu/ Firmy, konsultacje, rekomendacje oraz certyfikacja „Bezpieczne miejsce”.

BEZPIECZEŃSTWO W SIECI PRACOWNIKÓW

OPIS BLOKU TEMATYCZNEGO

To nie są szkolenia z IT i zabezpieczeń systemowych Twojego komputera! To zupełnie nowy typ szkoleń!

![]()

Ten blok skierowany jest do samych pracowników sektora publicznego, urzędów i nauczycieli, czy pracowników firm związany z zachowaniem osobistej ostrożności w sieci, szkolenie, które uświadomi, jak dzięki cyfryzacji i rozwoju technologii łatwo pozyskać prywatne informacje o pracowniku państwowym czy firmy i jego rodzinie.

Działasz na profilach społecznych, zdarza Ci kliknąć niechcący jakiś link? Zabezpieczasz swój telefon? Jak? Pokażemy Wam jak łatwo możecie stać się ofiarą kogoś, kto wymóc pewne zachowania i decyzje w Twoim miejscu pracy/ zemścić się/ planować porwanie Twoje, czy Twoich bliskich, aby uzyskać korzyści.

Te i wiele innych tematów poniżej.

![]()

Pion I – Kazuistyka przykładowych najbardziej popularnych zagrożeń w sieci

– kradzież danych przykład wykorzystania i podszywania się pod inną osobę

– socjotechniki i wykorzystanie informacji w celu uzyskania danych nieuprawnionych – autentyczna nagrana rozmowa ukazująca kradzież danych oraz modus operandi sprawcy wykorzystującego socjotechniki

– „Budowa Profilu Ofiary” – czyli zobrazowanie i pokazanie dokładnego toku dedukcji przestępców internetowych na podstawie przykładowego konta Facebook i Instagram

– wykaz najczęściej popełnianych błędów na wyżej wskazanym przykładzie

![]()

Pion II – Identyfikacja zagrożeń płynących z sieci – krótka dyskusja / monolog dotyczący możliwych zagrożeń

– działalność hakerów / kradzież danych

– kradzież informacji wrażliwych / danych osobistych haseł danych logowania i kont bankowych

– kradzież tożsamości – podszywanie się/ aktywność na forach / wysyłanie niepożądanych maili

– wykorzystanie danych zawartych w profilach social mediowych do celów przestępczych tj: szantaż, porwanie, wyłudzenie, manipulacja przy przetargu, wykorzystanie w celu fałszywych oskarżeń pedofilskich i innych

– socjotechniki najczęściej stosowane przez potencjalnych przestępców

![]()

Pion III- prewencja i ochrona przed w/w zagrożeniami – dłuższy wykład właściwy dot. zachowania w sieci pod kątem social media

– software – krótko na temat oprogramowania i konieczności jego stosowania

– ochrona danych i informacji w sieci, czyli jakie dane podawać, jak sprawdzać ich wykorzystanie oraz weryfikować administratorów i zabezpieczenia, ostrożność pod kątem wchodzenia na strony internetowe itp.

– zachowanie bezpieczeństwa pod kątem publikowanych danych i zdjęć, czyli co pokazywać, a co ukrywać na swoich profilach internetowych i ogólnie w sieci

– jak dobierać znajomych i jak weryfikować internetowe konta społecznościowe, wskazanie różnic pomiędzy fakeowymi kontami i prawdziwymi

– zachowanie ostrożności w rozmowach w sieci / jak komunikować się z aby nie popełnić błędu, rozmowy z uczniami / interesantami

– mechanizmy obrony przed socjotechnikami, jak weryfikować zachowania oraz tożsamość, aby upewnić się że nie padamy ofiarą socjoprzestępcy.

TERROR I TERRORYZM KRYMINALNY

(firmy/ obiekty użyteczności publicznej)

![]()

BLOK 1- Procedury w sytuacjach kryzysowych

– zagrożenie bronią białą i palną taktyka działania activ chooter

– zagrożenie pirotechniczne / granat, bomba, przesyłka, porzucony bagaż/ plecak

– zagrożenie bioterrorystyczne

– zagrożenie gwałtem, czy spotkanie z ekshibicjonistą

– wymuszenie rozbójnicze

– atak tzw. samotnego strzelca

– niezrównoważony i agresywny interesant- co zrobić?

![]()

BLOK 2– Procedury na wypadek bycia zakładnikiem

– etapy zamachu

– syndrom sztokholmski

– negocjatorzy i zasady przetrwania / abc zakładnika/

– procedury w czasie akcji sił specjalnych

![]()

BLOK 3- Samoobrona w typowych zagrożeniach

– podstawowe proste sposoby (niewymagające znajomości technik samoobrony)

– wykorzystanie środków podręcznych do obrony / klucze , torebka, okulary , długopis

– dostępne środki stosowane w samoobronie / żel , mgła , środki chemiczne, paralizatory , tasery itp./

![]()

BLOK 4- Przed i po pracy- poruszanie się w mieście i tzw. Street survival

– zasady poruszania się w terenie zurbanizowanym w dzień

– zasady poruszania się w nocy

– zasady wchodzenia do pomieszczeń / winda , klatka schodowa, mieszkanie/

– zasady korzystania z komunikacji miejskiej

– zasady przeciwdziałaniu kradzieżom kieszonkowym

![]()

BLOK 5– Profilaktyka korzystania z pojazdów

– wyposażenie techniczne pojazdu i jego warunki techniczne jako elementy wykorzystywane w dziedzinie bezpieczeństwa

– zasady wsiadania i wysiadania z pojazdu

– zasady bezpiecznego parkowania

– elementy jazdy defensywnej/ wybór pasa, dojeżdżanie do skrzyżowań itp..

– pozycja krytyczna w czasie ataku ze strony kierowcy

– elementy jazdy ofensywnej / tylko sygnalizacyjnie/

![]()

BLOK 6– Bezpieczeństwo w szkole

– analiza i znajomość alternatywnych dróg ewakuacyjnych w szkole

– napastnik w szkole, co dalej?

– jak rozmawiać z dziećmi o terroryzmie i niebezpieczeństwach

– agresywny rodzic

– Internet i jego niebezpieczeństwa- jak rozmawiać z rodzicami

– agresja w szkole i na ulicy oraz profilaktyka ich unikania

NADZÓR MERYTORYCZNY / SZKOLENIOWCY

SZKOLENIE Z ZAKRESU „Terroru i terroryzmu kryminalnego ”

ppkł Krzysztof Przepiórka

Oficer sił specjalnych Wojska Polskiego, były dowódca oddziału bojowego specjalnej GROM. Przez 14 lat prezes Fundacji Byłych Żołnierzy Jednostek Specjalnych GROM, obecnie związany z Fundacją Szturman. Jest instruktorem technik antyterrorystycznych, spadochroniarstwa, strzelectwa. Ukończył kurs antyterrorystyczny w Stanach Zjednoczonych. Organizował szkolenia dla pododdziałów Wojska, Policji, Straży Granicznej. Ukończył elitarne kursy: Special Training Group w USA oraz International Bodyguard Association w Wielkiej Brytanii. Brał udział w treningach i zawodach Sił Specjalnych w Niemczech, Francji, Hiszpanii, krajach Afryki Północnej. Posiada uprawnienia do pracy na stanowisku pełnomocnika ds. ochrony informacji niejawnych, jest organizatorem szkoleń specjalistycznych dla Jednostek Specjalnych Wojska Polskiego i Policji w zakresie działań antyterrorystycznych, technik i interwencyjnych oraz strzelań sytuacyjnych i stresowych. Jest także projektantem, współautorem i audytorem systemów bezpieczeństwa w spółkach Skarbu Państwa z infrastrukturą krytyczną.

Oficer sił specjalnych Wojska Polskiego, były dowódca oddziału bojowego specjalnej GROM. Przez 14 lat prezes Fundacji Byłych Żołnierzy Jednostek Specjalnych GROM, obecnie związany z Fundacją Szturman. Jest instruktorem technik antyterrorystycznych, spadochroniarstwa, strzelectwa. Ukończył kurs antyterrorystyczny w Stanach Zjednoczonych. Organizował szkolenia dla pododdziałów Wojska, Policji, Straży Granicznej. Ukończył elitarne kursy: Special Training Group w USA oraz International Bodyguard Association w Wielkiej Brytanii. Brał udział w treningach i zawodach Sił Specjalnych w Niemczech, Francji, Hiszpanii, krajach Afryki Północnej. Posiada uprawnienia do pracy na stanowisku pełnomocnika ds. ochrony informacji niejawnych, jest organizatorem szkoleń specjalistycznych dla Jednostek Specjalnych Wojska Polskiego i Policji w zakresie działań antyterrorystycznych, technik i interwencyjnych oraz strzelań sytuacyjnych i stresowych. Jest także projektantem, współautorem i audytorem systemów bezpieczeństwa w spółkach Skarbu Państwa z infrastrukturą krytyczną.

mjr Arkadiusz Kups

Absolwent Wyższej Szkoły Oficerskiej Wojsk Zmechanizowanych we Wrocławiu i studiów w cywilnych na Akademii Obrony Narodowej. Zaczynał w w elitarnej jednostce specjalnej – 1 Batalionie Szturmowym w Dziwnowie. Szef szkoleń w 56 Kompanii Specjalnej w Szczecinie do działań specjalnych i dywersyjnych. Na początku lat 90-tych dla potrzeb jednostek specjalnych tworzy utylitarny system walki kontaktowej. Korzystając z własnego doświadczenia (koreański Kyoksul, Judo, wzorce szkoleniowe SWAT, SAS, Specnaz) i innych systemów walki kontaktowej opracowuje System Combat. Niegdyś członek zarządu Fundacji Byłych Żołnierzy Jednostek Specjalnych Grom. Z jego szkoleń korzystały czołowe formacje specjalne w naszym kraju.

Absolwent Wyższej Szkoły Oficerskiej Wojsk Zmechanizowanych we Wrocławiu i studiów w cywilnych na Akademii Obrony Narodowej. Zaczynał w w elitarnej jednostce specjalnej – 1 Batalionie Szturmowym w Dziwnowie. Szef szkoleń w 56 Kompanii Specjalnej w Szczecinie do działań specjalnych i dywersyjnych. Na początku lat 90-tych dla potrzeb jednostek specjalnych tworzy utylitarny system walki kontaktowej. Korzystając z własnego doświadczenia (koreański Kyoksul, Judo, wzorce szkoleniowe SWAT, SAS, Specnaz) i innych systemów walki kontaktowej opracowuje System Combat. Niegdyś członek zarządu Fundacji Byłych Żołnierzy Jednostek Specjalnych Grom. Z jego szkoleń korzystały czołowe formacje specjalne w naszym kraju.

KONTAKT

| Napisz, zadzwoń do nas!

szkolenia@musicart.pl KONTAKT- DZIAŁ HANDLOWY:

|